引言

2021 第三届“第五空间”网络安全大赛

比赛时间:2021-09-16 09:00 ~ 2021-09-16 21:00

喵呜,要上课啊,烦烦,只能在上课和搬砖的闲暇时间摸鱼打打比赛了。

这个 第五空间 CTF 比赛时间还安排在周四,不是周末,看了眼 Web 发现已经被队友 AK 了,只能随意看看 Misc 题好了。

貌似好久没水文章了,那这就是一篇水文,只有三道 Misc,大家随意看看就完事了。

Misc

签到题

flag{welcometo5space}

alpha10

foremost 提取出来两张图片

png 明显比 jpg 多了些噪声,sub 看一下

结合题目名字 alpha10 猜想是盲水印,alpha 是参数。

然后又想起 喵喵的牛年解谜闯关 就出过一题盲水印的(

试了发现是 chishaxie 的 BlindWaterMark

python3 bwmforpy3.py decode 00001404.jpg 00001537.png 1.png --alpha 10水印里就是 flag

flag{XqAe3QzK2ehD5fWv8jfBitPqHUw0}

BabyMi

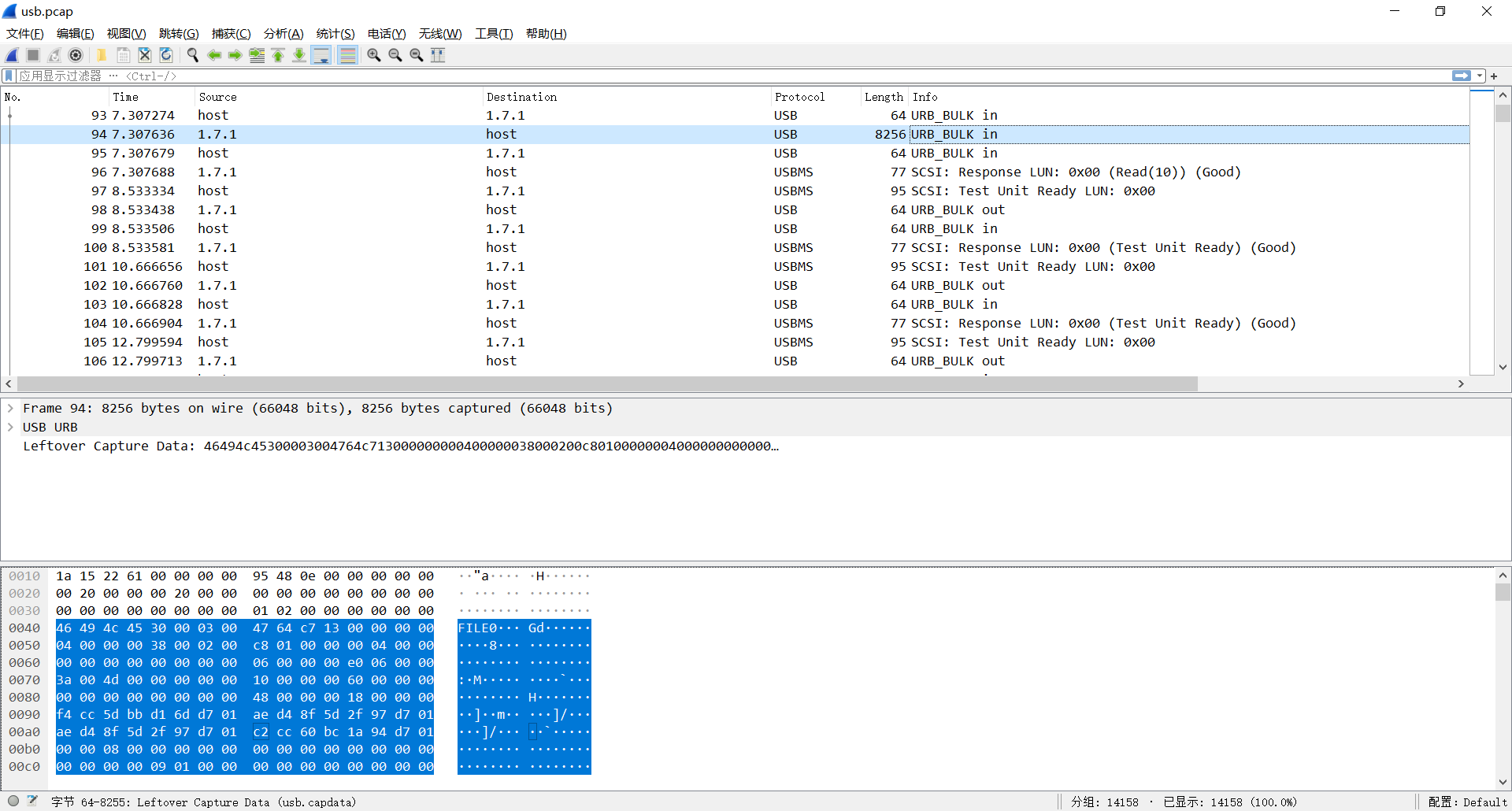

给了个 USB 流量,看上去里面包含有文件传输

先用 tshark 导出流量数据

tshark -r usb.pcap -T fields -e usb.capdata > data.txt然后写个脚本把里面的非空 非全零 (后来觉得好像没必要,不过问题不大) 字符串 unhex 一下,合并为一个文件。

from binascii import unhexlify

cnt = 1

with open('data.txt', 'r', encoding='utf-8') as f:

while True:

line = f.readline()

if not line:

break

line = line.strip()

if len(line) <= 1:

continue

for i in line:

if i != b'\x00':

break

else:

continue

d = unhexlify(line)

# print(d)

with open(f'total.dat', 'ab') as fout:

fout.write(d)

print(cnt)

cnt += 1

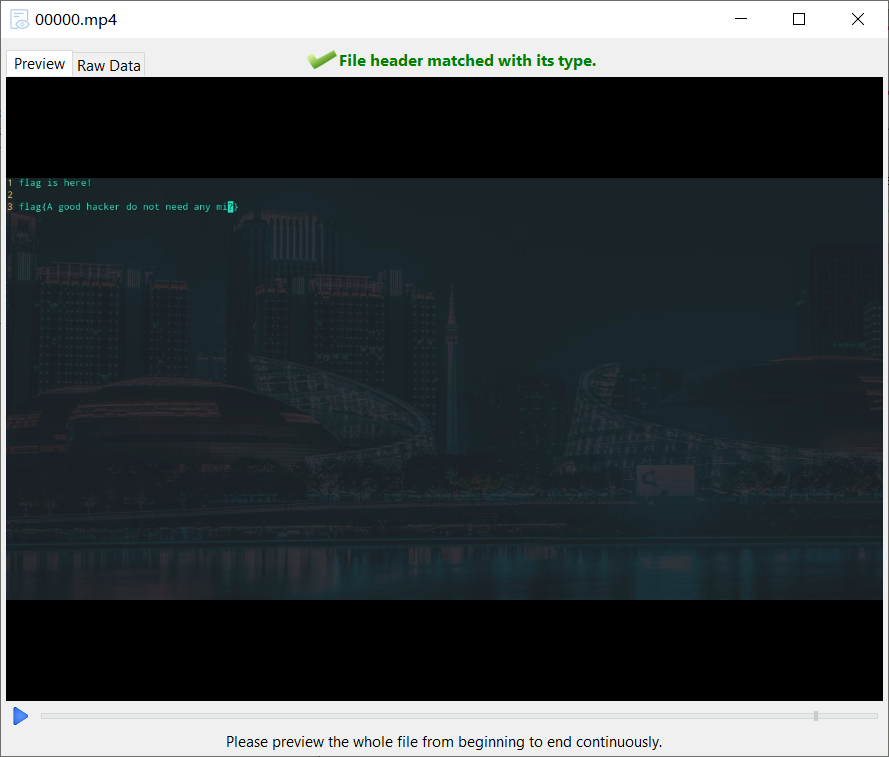

拿 diskgenius 恢复一下文件,得到一个 mp4,播放就发现里面输入了 flag

flag{A good hacker do not need any mi?}

小结

喵呜呜呜,其实就做了俩 Misc,签到题还被队友抢了(x

心得就是:上课,下课,来到实验室,打开电脑做了一题 Misc,吃饭,上课,下课,回宿舍,打开电脑做了另一题 Misc。

(好烦啊还要上课

又是个卷卷卷的比赛,这次倒是多了几个奇怪分区的题目,比如 云安全、个人信息保护、人工智能,balabala,但其实感觉好多还是和 crypto 有关的,喵喵不会啊。(摊手.gif

最后和队友一起打到了总榜第39,社企组第11,进决赛了喵~

队友 tql!感谢队友带飞!

(溜了溜了喵